Jos olet koskaan miettinyt, kuka käyttää Wi-Fi-yhteyttäsi, et ole yksin. Tähän mennessä useimmat ihmiset ymmärtävät tarpeen suojata reitittimen tukiaseman (AP) Wi-Fi-verkot. Useimmissa tapauksissa tässä prosessissa pyritään torjumaan määrätietoisia hyökkääjiä – ellei se, mitä teet verkossa, ole arkaluonteista, sinun ei luultavasti tarvitse huolehtia siitä liikaa. naapurit yrittävät kyykkyä verkossasi ja saada ilmaisen pääsyn.

Miksi on tärkeää pitää Wi-Fi-verkkoasi silmällä

Mutta suojataksesi verkkoasi, Wi-Fi-verkkosi suojauskäytäntöjen ei pitäisi koostua vain esteiden rakentamisesta tunkeilijoille. Sen on mentävä syvemmälle ja valvottava verkkosi sisäistä kuntoa varmistaakseen, että vain niillä, joilla on lupa käyttää sitä, on todella pääsy. Tarkka näkemys verkkosi kunnosta, mukaan lukien siinä olevat laitteet, tarjoaa myös diagnostisia etuja. Jos esimerkiksi näet verkossa olevat laitteet, tiedät, onko langattomasti yhdistetty tulostin siirtymässä offline-tilaan. Tämä opas opettaa sinulle tämän tyyppisen seurannan toteuttamisen tarjoamalla ensin pikakurssin siitä, mitä etsiä, ja sitten vaihtoehdoista näiden indikaattoreiden tunnistamiseksi.

Kuinka nähdä, kuka käyttää Wi-Fi-yhteyttäsi

Kukin verkkoosi liitetty laite tunnistetaan kahdella tavalla vastaavan IP-osoitteen ja MAC-osoitteen perusteella. Käsittelemäsi IP-osoite ei ole julkinen (eli Internetin laajuinen ainutlaatuinen) IP-osoite, vaan IP-osoite sisäisessä verkossasi (kutsutaan myös lähiverkoksi tai lähiverkoksi), jonka reitittimesi määrittää jokaiselle laitteelle.

Paikalliset verkot

Jokaisella laitteella on oltava yksilöllinen osoite lähiverkossa kommunikoidakseen reitittimen kanssa riippumatta siitä, käytätkö tätä laitetta Internet-yhteyden muodostamiseen tai muiden LAN-laitteiden kanssa puhumiseen. Useimmissa tapauksissa reitittimet määrittävät lähiverkon IP-osoitteet dynaamisesti, jolloin eri laitteet saavat eri IP-osoitteet eri aikoina, eivätkä staattisesti (eli antavat samalle laitteelle saman osoitteen joka kerta). Yleensä reititin varaa joukon osoitteita ja määrittää alueen ensimmäisen osoitteen ensimmäiselle siihen yhdistävälle laitteelle, sitten toisen osoitteen toiselle yhdistävälle laitteelle ja niin edelleen.

Median käytön valvonta

Kuten mainittiin, MAC-osoitteet ovat muita päämäärityksiä, joita reitittimet käyttävät, yleensä yhdessä IP-osoitteiden kanssa, erottaakseen yhdistettyjä laitteita. MAC:lla ei ole mitään tekemistä Applen tuotteiden kanssa, vaan se viittaa laitteen Media Access Control -osoitteeseen. Tämä on kunkin laitteen langattomaan korttiin (tai teknisemmin verkkoliitäntäohjaimeen tai verkkokorttiin) sisäänrakennettu laitteiston sarjanumero. Sellaisenaan se ei muutu lähes koskaan.

Isäntänimet

Reitittimestäsi riippuen saatat saada myös tietoja laitteen isäntänimestä tai muun tyyppisiä tunnistustietoja. Isäntänimi on nimi, jota tietokone kutsuu itsekseen. Tämän voi joko valita tietoisesti käyttäjä tai asettaa laitteen käyttöjärjestelmä automaattisesti.

Laitteen merkki ja malli

Toinen tapa, jolla reitittimet joskus erottavat laitteet, on arvaamalla ja näyttämällä laitteen merkki ja (joissakin tapauksissa) malli. Miten hän määrittää tämän? Valmistajat varaavat usein joukon kolmea ensimmäistä (kuudesta) segmentistä MAC-osoitteeseen yritykselleen tai jopa tietyille valmistamilleen NIC-malleille, jotta heidän verkkokorttinsa voidaan tunnistaa helposti sekä yrityksen sisällä että julkisesti. . Tätä kolmen yksikön nimitystä kutsutaan OUI:ksi, ja havaitessaan MAC:n jotkin reitittimet etsivät taulukon tunnetuista OUI-lohkoista ja yhdistävät vastaavan merkinnän laitteen kuvaukseen.

Etsi laitteita Wi-Fi-verkkosi kautta

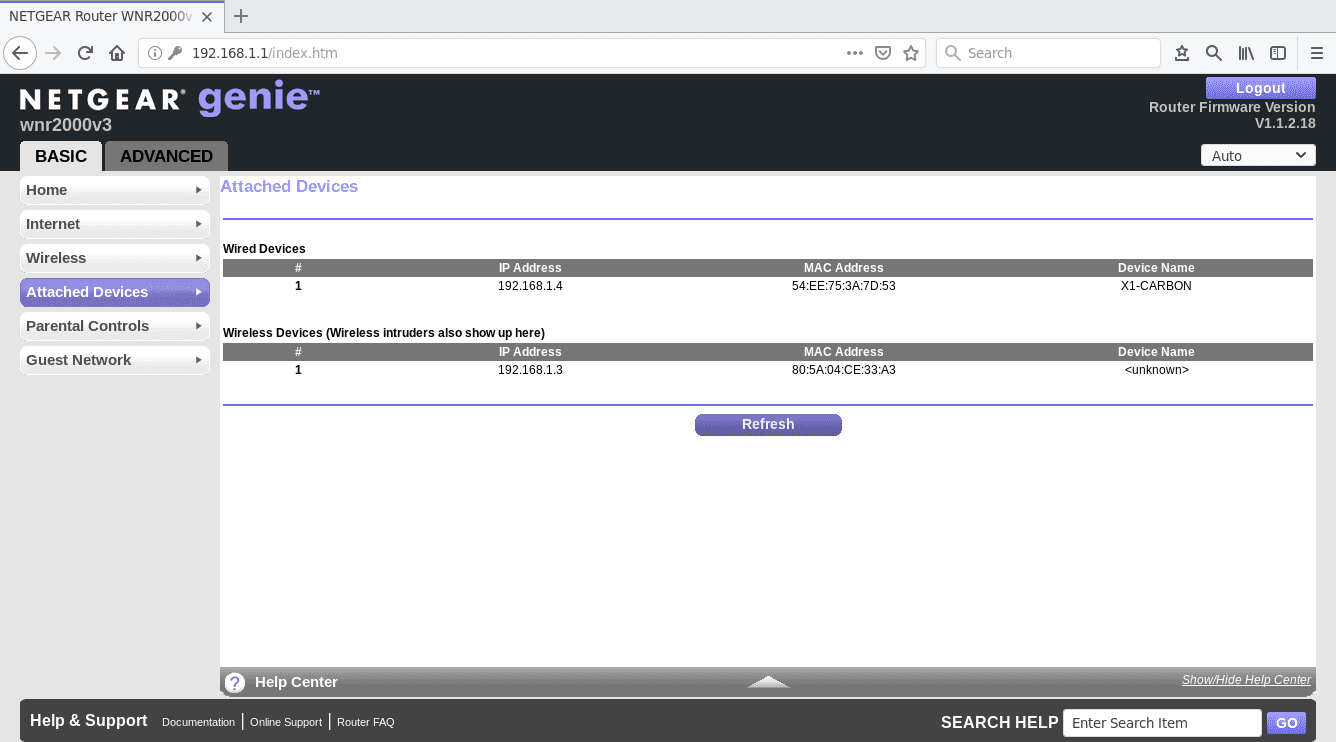

Voit etsiä verkkoosi kytkettyjä laitteita useilla tavoilla. Ensimmäinen tapa (ja se, jota tämä opas käyttää epäilyttävien laitteiden estämiseen) on etsiä reitittimen verkkopohjaista graafista käyttöliittymää (GUI). Lähes kaikissa kuluttajareitittimissä on web-pohjainen käyttöliittymä, johon pääset (LAN-verkosta) syöttämällä sen LAN-IP-osoite selaimeesi – tämä löytyy yleensä reitittimesi käyttöohjeesta tai, jos se ei ole mahdollista, online-tukifoorumeilta.

Jotkut reitittimen laiteohjelmistot näyttävät historiallisia luetteloita verkkoon kirjautuneista MAC-osoitteista, mutta melkein kaikki tarjoavat sinulle tavan muuttaa MAC-osoitteita. tällä hetkellä kytkettyjä laitteita. Jos reitittimessäsi on turva-/estoluettelotoiminto, on melko varmaa, että reitittimessäsi on jokin näistä vaihtoehdoista, koska muuten olisi vaikea tietää, mitkä MAC:t syöttää.

Historialliset lokit

Toinen tapa luoda luettelo yhdistetyistä laitteista on reitittimen historiallisten lokien avulla. Kaikki reitittimet eivät anna järjestelmänvalvojille pääsyä kaikkiin lokeihin, mutta jos pääset käyttämään lokien osajoukkoa, voit tarkastella yhdistettyjen MAC-laitteiden historiallisia tietoja. Nämä eivät todellakaan ole ainoita tapoja luoda perusluettelo laitteista verkossa, mutta ne ovat yksinkertaisia ja tämän opetusohjelman mukaisia.

Estä roistolaitteet

Jos verkon laitemäärä paljastaa väärän laitteen, seuraava vaihe on estää se. Paras tapa tehdä tämä on joko luoda turvalista- tai estolistakäytäntö, joka tunnetaan yleisesti valkoisena tai mustana listana (vaikka nämä termit ovat menossa pois muodista turvallisten ja estoluetteloiden kohdalla).

Estää

Mitä näistä taktiikoista sinun pitäisi käyttää saadaksesi ihmiset pois Wi-Fi-verkostasi? Estoluettelo on hyvä, jos verkon topografia (laitteet, jotka tavallisesti muodostavat yhteyden siihen) muuttuvat usein tai jos käytät laitteita, joiden MAC-osoitteesta et ole varma. Kun havaitset luvattoman käyttäjän, kirjoita vain hänen MAC-osoitteensa estoluettelokäytäntöön ja kaikilta laitteilta, jotka vastaavat tätä MAC-osoitetta (jonka pitäisi olla juuri tämä osoite), yhteys evätään.

turvallinen lista

Turvalistaus on kuitenkin paljon turvallisempi käytäntö, koska se estää kaikki laitteet, jotka: Älä vastaavat määritettyä valtuutettujen MAC-osoitteiden luetteloa. Tämä on hyvä myös, jos rogue-käyttäjäsi on jokseenkin edistynyt ja on käyttänyt MAC-huijausta. MAC-huijaus on ohjelmistopohjainen tekniikka, jonka avulla ihmiset voivat lähettää valitsemansa väärennetyn MAC-osoitteen laitteensa verkkokorttiin sisäänrakennetun osoitteen sijaan. Vaikka MAC-huijaus voi helposti ohittaa estoluettelot, koska hyökkääjä tarvitsee vain yhden niistä miljardeista MAC-osoitteista, jotka eivät ole luettelossasi, hyökkääjän on arvattava yksi harvoista laitteistasi. omistaa nimenomaisesti valtuutettu, mikä on erittäin epätodennäköistä, elleivät he ole vaivanneet sinua vakoilemaan sinua (mikä ei kuulu tämän oppaan soveltamisalaan). Tätä varten sinun on syötettävä jokaisen laitteen MAC-osoite, jota sinä ja muut verkon valtuutetut käyttäjät haluatte koskaan käyttää verkossa. Sinun ei tarvitse saada tätä oikein ensimmäisellä yrittämällä, joten niin kauan kuin turvaluettelossa on vähintään yksi ohjattava laite, voit kirjautua takaisin reitittimen käyttöliittymään ja lisätä (tai poistaa) MAC-tiedostoja suojatusta. lista. lista.

Kuinka saada ihmiset pois Wi-Fi-yhteydestäsi

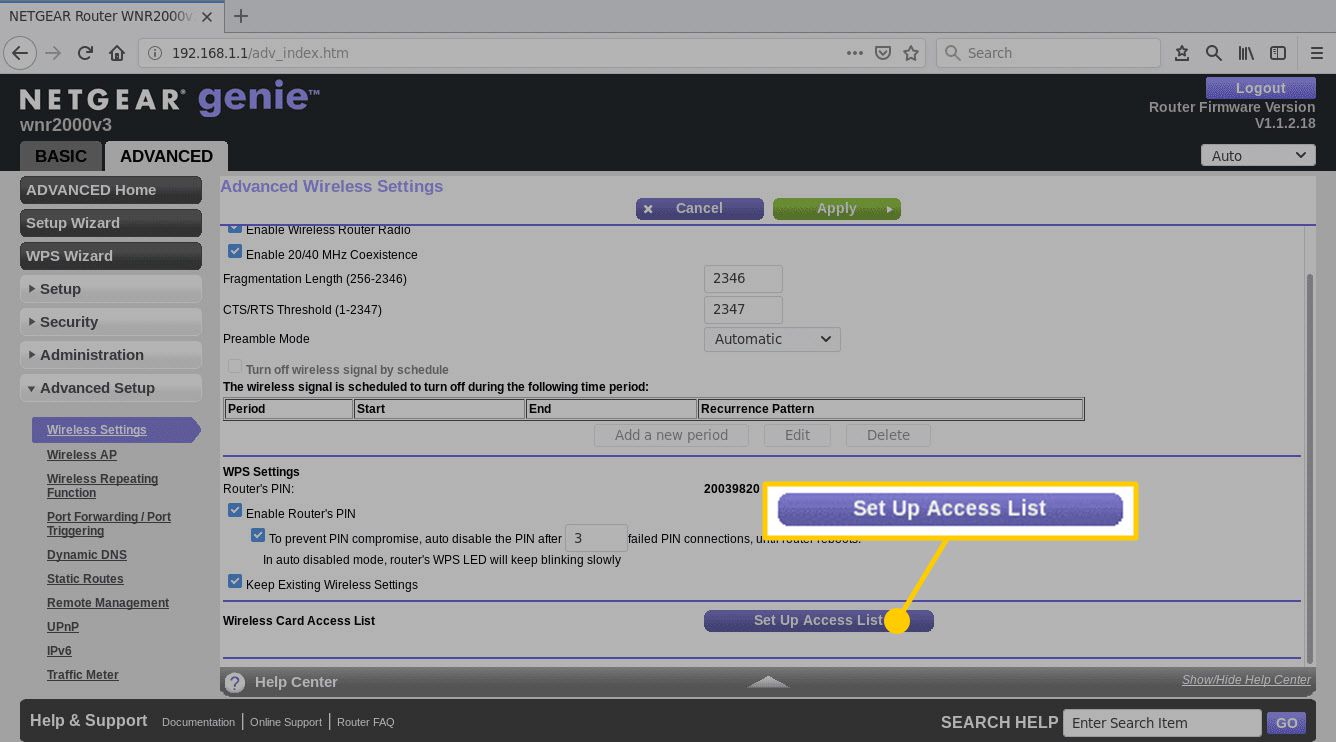

Eri valmistajien ja jopa saman valmistajan eri sukupolvien tai tuotelinjojen reitittimien käyttöliittymät voivat vaihdella suuresti, joten ei ole olemassa yhtä ohjesarjaa, joka toimisi kaikkeen. Tässä on esimerkki tavallisen Netgear-kuluttajareitittimen (N-sarja) käytöstä, jossa on uusin laiteohjelmistoversio asennettuna. Koska tämä malli sallii vain turvallisen luettelon ja koska tämä on suositeltu käytäntö tunkeilijoiden pitämiseksi poissa verkosta, alla olevat vaiheet osoittavat tämän menetelmän.

-

Määritä jo liitettyjen valtuutettujen laitteiden MAC-osoite. On parasta aloittaa tästä ja lisätä sitten lisää laitteita, joihin haluat muodostaa yhteyden myöhemmin, sen sijaan, että odotat luetteloimista jokaisen yhdistettävän laitteen luetteloon. Parempi lukita muutama laillinen käyttäjä ja kaikki laittomat käyttäjät juuri nyt kuin sallia kaikkien laillisten ja laittomien käyttäjien pääsy verkkoosi, kun etsit kaikkia laitteitasi.

-

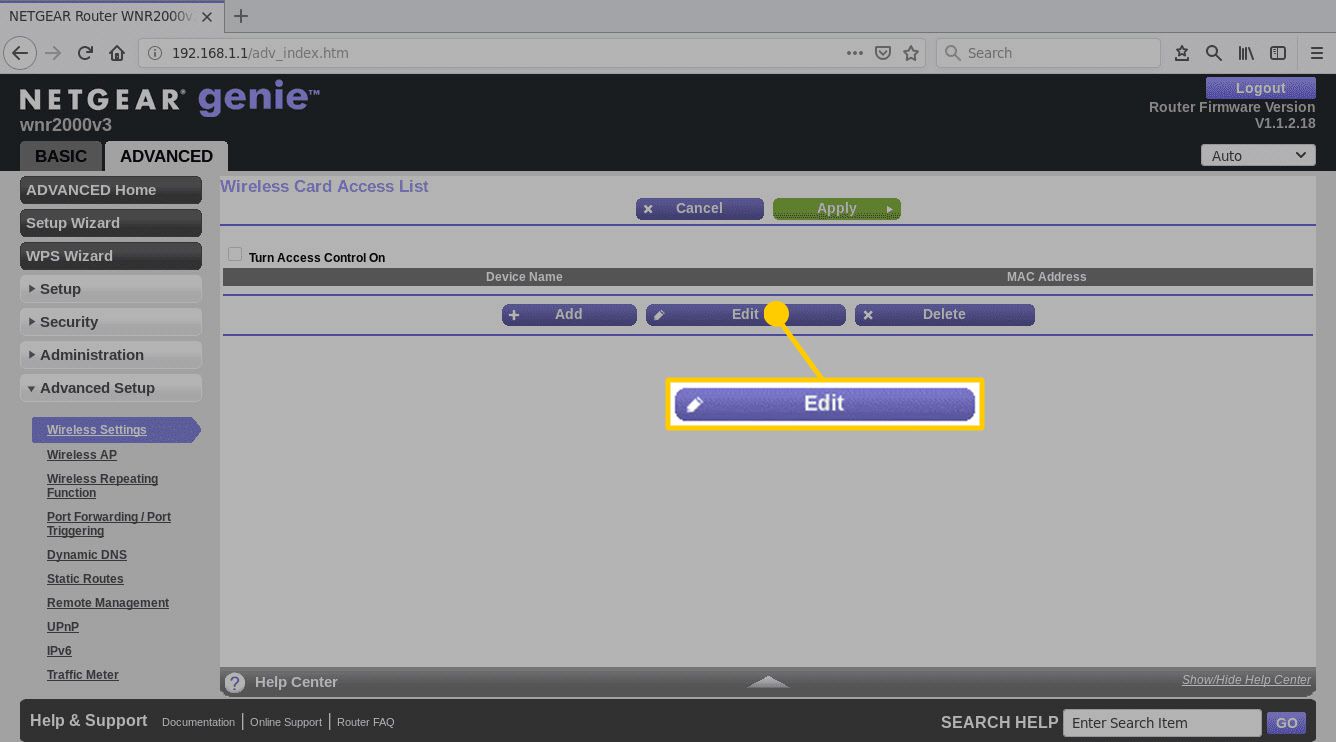

Siirry reitittimesi verkkokäyttöliittymän safelist-käytäntösivulle. Tätä voidaan kutsua muuksi kuin «turvalistaksi», kuten «käyttöoikeusluetteloksi», joten etsi synonyymejä otsikoita sivuja, jos et löydä niitä.

-

Valitse vaihtoehto muokata turvalistan käytäntötaulukko, mutta älä ota sitä vielä käyttöön†

-

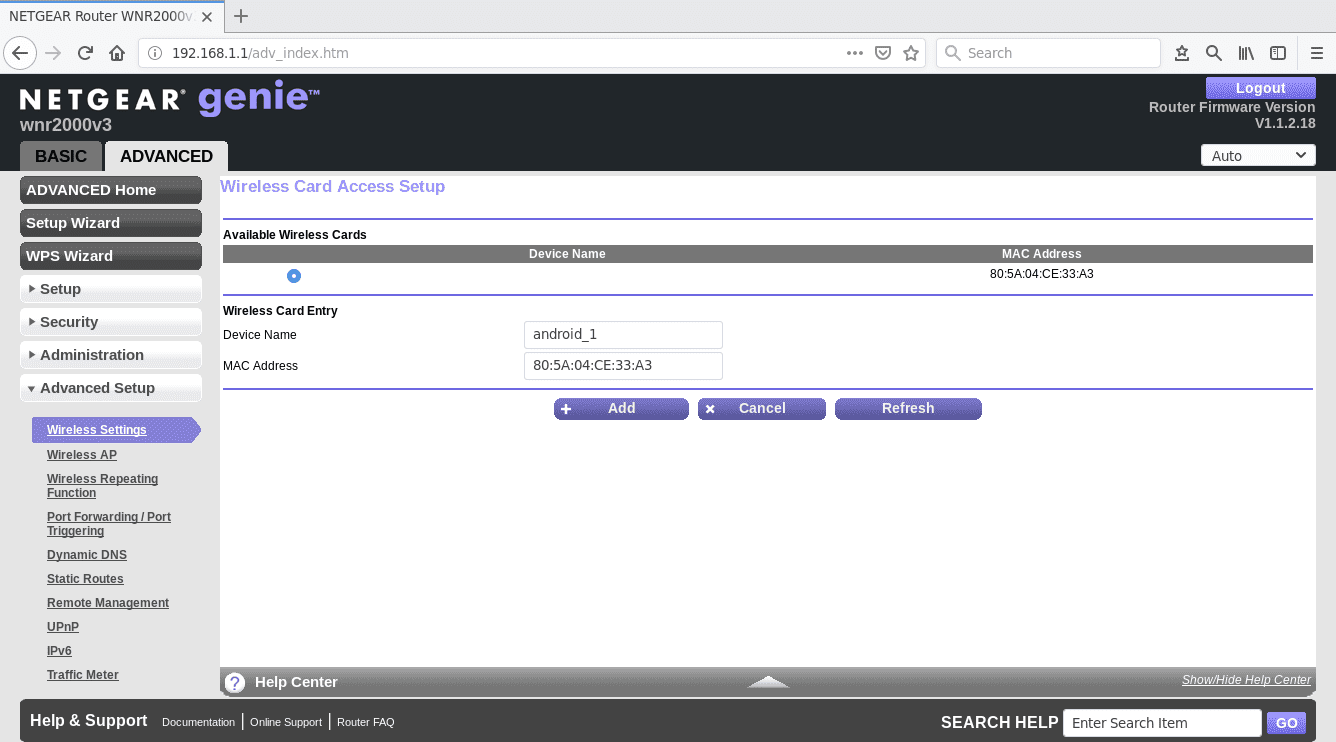

Lisää jokaiselle riville yksi MAC-osoitteista, jotka haluat valtuuttaa, ja kaikki muut asiaankuuluvat tai hyödylliset tiedot, jotka haluat sisällyttää, kuten laitteen nimi tai kuvaus. Toista tämä jokaisen valtuutettavan MAC:n kohdalla.

-

Kun olet lisännyt kaikki laitteet, jotka haluat sisällyttää, aktivoi turvaluettelokäytäntö. Huomaa, että voit muuttaa tätä käytäntöä lisätäksesi tai poistaaksesi laitteita, jos verkkosi käyttäjät vaihtuvat.